����* ����ԭ�����ߣ�lonehand��ת����ע������FreeBuf.COM

����Ŀǰ�����µ�DVWA�Ѿ����µ�1.9�汾��https://www.dvwa.co.uk/���������ϵĽ̴̳��ͣ���ھɰ汾����û�����DVWA high����Ľ̳̣�����ȷ���һ��д���̵ֽ̳��뷨������ĵط�������ָ����

����DVWA���

����DVWA��Damn Vulnerable Web Application����һ���������а�ȫ�����Լ�����PHP/MySQL WebӦ�ã�ּ��Ϊ��ȫרҵ��Ա�����Լ���רҵ���ܺ����ṩ�Ϸ��Ļ���������web�����߸��õ�����webӦ�ð�ȫ�����Ĺ��̡�

����DVWA����ʮ��ģ�飬�ֱ��ǣ�

����Brute Force���������ƽ⣩��

����Command Injection��������ע�룩

����CSRF����վ����α�죩

����File Inclusion���ļ�������

����File Upload���ļ��ϴ���

����Insecure CAPTCHA ������ȫ����֤�룩

����SQL Injection��SQLע�룩

����SQL Injection��Blind����SQLäע��

����XSS��Reflected���������Ϳ�վ�ű���

����XSS��Stored�����洢�Ϳ�վ�ű���

������Ҫע����ǣ�DVWA 1.9�Ĵ����Ϊ���ְ�ȫ����Low��Medium��High��Impossible����ѧ�߿���ͨ���Ƚ����ּ���Ĵ��룬�Ӵ���һЩPHP������Ƶ����ݡ�

����DVWA�Ĵ

����Freebuf�ϵ����¡�����ָ�ϣ��ְ��ֽ�����δ�Լ��������Ի������Ѿ�д�÷dz����ˣ�������Ͳ����ˡ�

������ƪΪ���ƪ������XSSģ���������ݣ�֮ǰ�Ľ̳̰����������ĩ���Ķ�ԭ�ģ��鿴��Щ���£���

����Brute Force

����Command Injection

����CSRF

����File Inclusion

����File Upload

����Insecure CAPTCHA

����SQL Injection

����SQL Injection��Blind��

����XSS

����XSS��ȫ��Cross Site ing������վ�ű�������ij��������Ҳ��һ��ע�빥������ָ��������ҳ����ע�����Ľű����룬���ܺ��߷��ʸ�ҳ��ʱ���������������������ִ�У���Ҫǿ�����ǣ�XSS����������Java��������flash�������ű����ԡ����ݶ�������Ƿ�洢�ڷ������У�XSS���Է�Ϊ�洢�͵�XSS�뷴���͵�XSS��

����DOM�͵�XSS�����������ԣ���������Ϊ�����֣�����һ�ֻ���DOM����XSS������������˾���ʹ��document.boby.innerHtml�Ⱥ�����̬����htmlҳ�棬�����Щ����������ijЩ����ʱû�н��й��˻��飬�ͻ����DOM�͵�XSS��DOM��XSS�����Ǵ洢�ͣ�Ҳ�п����Ƿ����͡�

������ע�������ʵ�鶼����Firefox������½��еģ���л���û��XSS filter��

����������XSS

������������ּ���Ĵ�����з�����

����Low

�����������˺��Ĵ���

����<?php

����// Is there any input?

����if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

����// Feedback for end user

����echo '<pre>Hello ' . $_GET[ 'name' ] . '</pre>';

����}

����?>

�������Կ���������ֱ��������name��������û���κεĹ������飬�������Ե�XSS©����

����©������

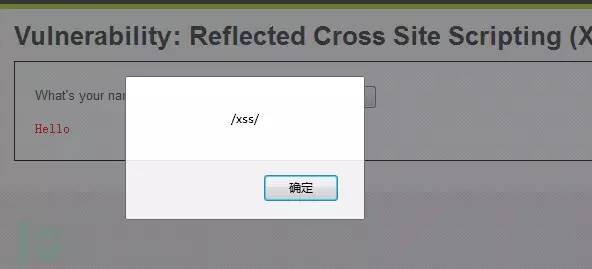

��������<>alert(/xss/)</>���ɹ�����

������Ӧ��XSS���ӣ�

����https://192.168.153.130/dvwa/vulnerabilities/xss_r/?name=%3C%3Ealert(/xss/)%3C%2F%3E#

����Medium

�����������˺��Ĵ���

����<?php // Is there any input? if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

����// Get input $name = str_replace( '<>', '', $_GET[ 'name' ] );

����// Feedback for end user echo "<pre>Hello ${name}</pre>";

����}

����?>

�������Կ������������������˹��ˣ����ں�������˼�룬ʹ��str_replace�����������е�<>ɾ�������ַ��������ǿ��Ա������ƹ��ġ�

����©������

����1.˫д�ƹ�

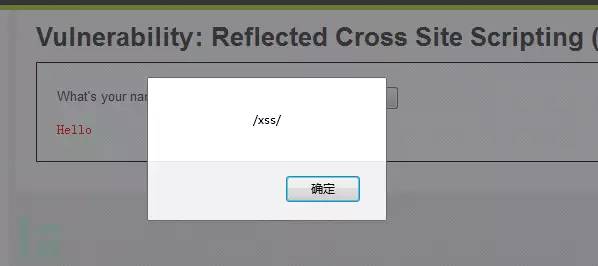

��������<sc<>ript>alert(/xss/)</>���ɹ�����

������Ӧ��XSS���ӣ�

����https://192.168.153.130/dvwa/vulnerabilities/xss_r/?name=%3Csc%3C%3Eript%3Ealert%28%2Fxss%2F%29%3C%2F%3E#

����2.��Сд�����ƹ�

��������<>alert(/xss/)</>���ɹ�����

������Ӧ��XSS���ӣ�

����https://192.168.153.130/dvwa/vulnerabilities/xss_r/?name=%3C%3Ealert(%2Fxss%2F)%3C%2F%3E#

����High

�����������˺��Ĵ���

����<?php // Is there any input? if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

����// Get input $name = preg_replace( '/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/i', '', $_GET[ 'name' ] );

����// Feedback for end user echo "<pre>Hello ${name}</pre>";

����}

����?>

�������Կ�����High����Ĵ���ͬ��ʹ�ú������������룬preg_replace() ���������������ʽ���������滻����ʹ��˫д�ƹ�����Сд�����ƹ����������ʽ��i��ʾ�����ִ�Сд��������Ч��

����©������

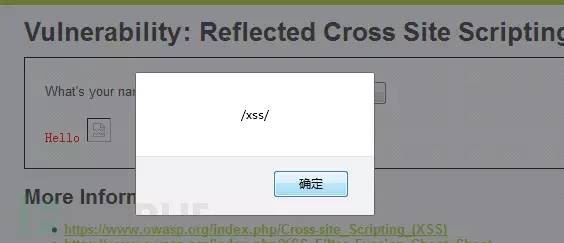

������Ȼ��ʹ��<>��ǩע��XSS���룬���ǿ���ͨ��img��body�ȱ�ǩ���¼�����iframe�ȱ�ǩ��srcע������js���롣

��������<img src=1 =alert(/xss/)>���ɹ�����

������Ӧ��XSS���ӣ�

����https://192.168.153.130/dvwa/vulnerabilities/xss_r/?name=%3Cimg+src%3D1+%3Dalert%28%2Fxss%2F%29%3E#

����Impossible

�����������˺��Ĵ���

����<?php // Is there any input? if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

����// Check Anti-CSRF token checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

����// Get input $name = htmlspecialchars( $_GET[ 'name' ] );

����// Feedback for end user echo "<pre>Hello ${name}</pre>";

����}

����// Generate Anti-CSRF token generateSessionToken();

����?>

�������Կ�����Impossible����Ĵ���ʹ��htmlspecialchars������Ԥ������ַ�&����������<��>ת��Ϊ HTML ʵ�壬��ֹ�����������ΪHTMLԪ�ء�

�����洢��XSS

������������ּ���Ĵ�����з�����

����Low

�����������˺��Ĵ���

����<?php if( isset( $_POST[ 'btnSign' ] ) ) {

����// Get input $message = trim( $_POST[ 'mtxMessage' ] );

����$name = trim( $_POST[ 'txtName' ] );

����// Sanitize message input $message = stripslashes( $message );

����$message = mysql_real_escape_string( $message );

����// Sanitize name input $name = mysql_real_escape_string( $name );

����// Update database $query = "INSERT INTO guestbook ( comment, name ) VALUES ( '$message', '$name' );";

����$result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' );

����//mysql_close(); }

����?>

������غ�������

����trim(string,charlist)

���������Ƴ��ַ�������Ŀհ��ַ�������Ԥ�����ַ���Ԥ�����ַ�������t��n��x0B��r�Լ��ո�ѡ����charlist֧�����Ӷ�����Ҫɾ�����ַ���

����mysql_real_escape_string(string,connection)

������������ַ����е�������ţ�x00��n��r������������x1a������ת�塣

����stripslashes(string)

��������ɾ���ַ����еķ�б�ܡ�

�������Կ����������벢û����XSS����Ĺ������飬�Ҵ洢�����ݿ��У��������������ԵĴ洢��XSS©����

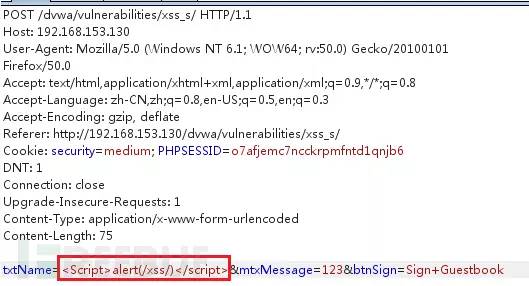

����©������

����messageһ������<>alert(/xss/)</>���ɹ�����

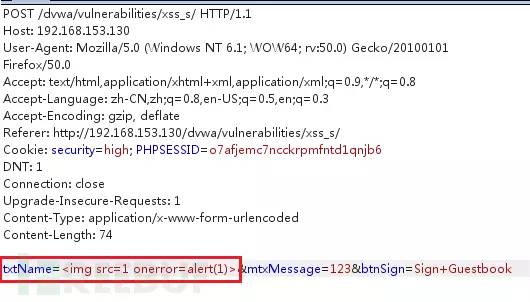

����nameһ��ǰ�����������ƣ�ץ����Ϊ<>alert(/name/)</>��

����

�����ɹ�����

����Medium

�����������˺��Ĵ���

����<?php if( isset( $_POST[ 'btnSign' ] ) ) {

����// Get input $message = trim( $_POST[ 'mtxMessage' ] );

����$name = trim( $_POST[ 'txtName' ] );

����// Sanitize message input $message = strip_tags( addslashes( $message ) );

����$message = mysql_real_escape_string( $message );

����$message = htmlspecialchars( $message );

����// Sanitize name input $name = str_replace( '<>', '', $name );

����$name = mysql_real_escape_string( $name );

����// Update database $query = "INSERT INTO guestbook ( comment, name ) VALUES ( '$message', '$name' );";

����$result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' );

����//mysql_close(); }

����?>

������غ���˵��

����strip_tags() ������ȥ�ַ����е� HTML��XML �Լ� PHP �ı�ǩ��������ʹ��<b>��ǩ��

����addslashes() ����������Ԥ�����ַ��������š�˫���š���б�ܡ�NULL��֮ǰ���ӷ�б�ܵ��ַ�����

�������Կ��������ڶ�message����ʹ����htmlspecialchars�������б��룬�������ͨ��message����ע��XSS���룬���Ƕ���name������ֻ�Ǽ�����<>�ַ�������Ȼ���ڴ洢�͵�XSS��

����©������

����1.˫д�ƹ�

����ץ����name����Ϊ<sc<>ript>alert(/xss/)</>:

����

�����ɹ�����

����2.��Сд�����ƹ�

����ץ����name����Ϊ<>alert(/xss/)</>:

�����ɹ�����

����High

�����������˺��Ĵ���

����<?php if( isset( $_POST[ 'btnSign' ] ) ) {

����// Get input $message = trim( $_POST[ 'mtxMessage' ] );

����$name = trim( $_POST[ 'txtName' ] );

����// Sanitize message input $message = strip_tags( addslashes( $message ) );

����$message = mysql_real_escape_string( $message );

����$message = htmlspecialchars( $message );

����// Sanitize name input $name = preg_replace( '/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/i', '', $name );

����$name = mysql_real_escape_string( $name );

����// Update database $query = "INSERT INTO guestbook ( comment, name ) VALUES ( '$message', '$name' );";

����$result = mysql_query( $query ) or die( '<pre>' . mysql_error() . '</pre>' );

����//mysql_close(); }

����?>

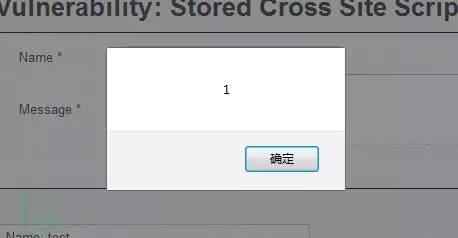

�������Կ���������ʹ���������ʽ������<>��ǩ������ȴ������img��iframe������Σ�յı�ǩ�����name�������ɴ��ڴ洢��XSS��

����High

����ץ����name����Ϊ<img src=1 =alert(1)>��

����

�����ɹ�����

����Impossible

�����������˺��Ĵ���

����<?php if( isset( $_POST[ 'btnSign' ] ) ) {

����// Check Anti-CSRF token checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

����// Get input $message = trim( $_POST[ 'mtxMessage' ] );

����$name = trim( $_POST[ 'txtName' ] );

����// Sanitize message input $message = stripslashes( $message );

����$message = mysql_real_escape_string( $message );

����$message = htmlspecialchars( $message );

����// Sanitize name input $name = stripslashes( $name );

����$name = mysql_real_escape_string( $name );

����$name = htmlspecialchars( $name );

����// Update database $data = $db->prepare( 'INSERT INTO guestbook ( comment, name ) VALUES ( :message, :name );' );

����$data->bindParam( ':message', $message, PDO::PARAM_STR );

����$data->bindParam( ':name', $name, PDO::PARAM_STR );

����$data->execute();

����}

����// Generate Anti-CSRF token generateSessionToken();

����?>

�������Կ�����ͨ��ʹ��htmlspecialchars�����������XSS������Ҫע����ǣ����htmlspecialchars����ʹ�ò����������߾Ϳ���ͨ������ķ�ʽ�ƹ���������XSSע�룬������DOM�͵�XSS��

������������������һ��ʵ����һ����Ȥ��XSS+CSRF���ȭ

����0×01 ǰ��

���ִ����������xx�˲�����ǰ������ij��վ�Ϸ�����һ�����伦�ߵ�XSS©����������Ϊû��̫������ü�ֵ��û�뵽���CSRF������ȴ��������벻����Ч����

����0×02 һ�����ߵ�XSS©��

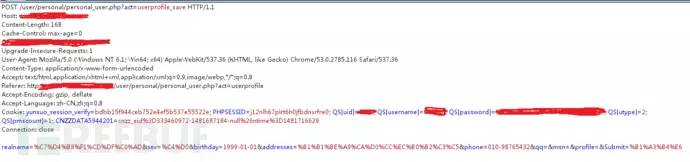

������ij����Ƹ��վ���û��������Ͻ��棺

�û��������������Լ��Ļ������ϲ����棬����XSS���ԣ���������붼�����˳ɶԵļ����ţ�< >������img��&���ַ��������ƺ���©���¼������dz���ʹ��input��ǩ��onchange�¼�ע��XSS���롣

��ͨѶ��ַһ�����롱 onchange=alert(2) �������棬ˢ��ҳ�棬�Ҽ��鿴Դ�룬ע��ɹ���

ֻҪ������ͨѶ��ַһ���������µ����ݣ��ͻᴥ��XSS������

����

�ǵģ��ɹ�����XSS�����ˣ�����������ߵ�XSS©����ʲô�����أ����ȣ����XSS©�������¼�������ֻ���û����ĸ�������ʱ���������п���ִ�У��������һ���洢�͵�XSS©�����㲻����Ҫ���û����չ����ߵ���˼���������Լ��ĸ������������XSS���벢����ɡ�

����0×03 CSRF���������

���ĸ������ϵĹ����У�ץ����������Ľӿڲ�û���κεķ�CSRF���ƣ��������Ե�CSRF©����

������ߵ�XSS©����������⣬�����뵽�˿��Խ��CSRF����ʵ���û�cookie�Ĵ������ȡ������˼·���£�

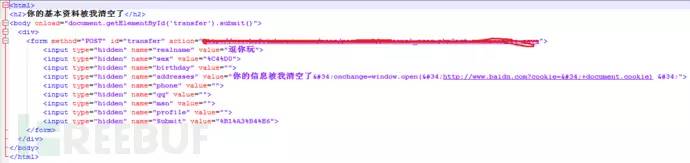

0×04 ������ʾ1.����һ��CSRF����ҳ�棬��ʹ�û����ʣ���������Ƹ��վ������һ����������ҳ��������Ƹ������������

2.�û�����ҳ����˻������ϻᱻ��գ�ͬʱע��XSS����

3.�û����Բ�ȫ�������ϣ�����XSS���룬�Զ�����cookie

�����ǹ����CSRF����ҳ�棺

��Ƥ�ذ�cookie���������Ƥ�ذ�cookie�����ٶ�= =��

�����DZ��صĹ���������ʾ��

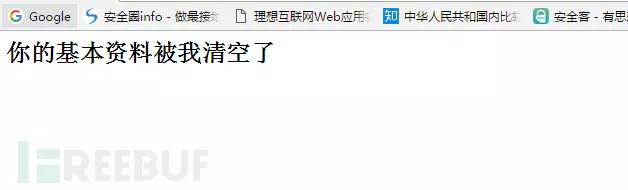

1.�ܺ��߽��빥��ҳ�棬�ῴ������Ļ������ϱ�������ˡ�����ʾ��

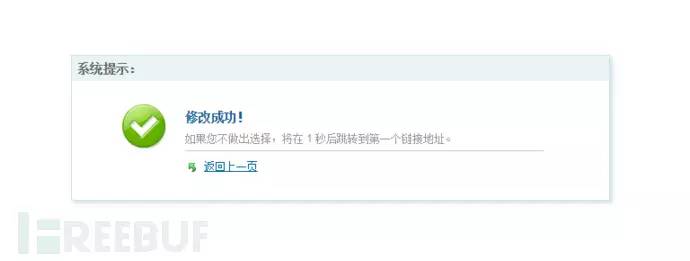

�������ῴ�������ijɹ�����ʾ������ת��

2.��ʱ���ܺ��ᷢ���Լ��ĸ������ϱ�����ˣ�

ȴ��֪���Ѿ���ע����XSS���룺

3.���û�������ͨѶ��ַһ��ʱ���ͻᴥ��XSS���룬�Զ�����cookie�����а����û�id���û����������ϣֵ��session-id����

�������������ģ��ȡ�û�cookie�Ĺ���Ҳ������ˡ�

* ����ԭ�����ߣ�lonehand��ת����ע������FreeBuf.COM

)

)

����˵�������а�