����ά�����ܸ���CIA�����µ�й���ĵ� ��Valut�� ��������CIA��Լ�ͥ����ҵ������·�����Ĺ������ó�������Ϊ��ӣ������Cherry Blossom����ά����������ӣ���ṩ��һϵ�е������غ�©�����÷�����

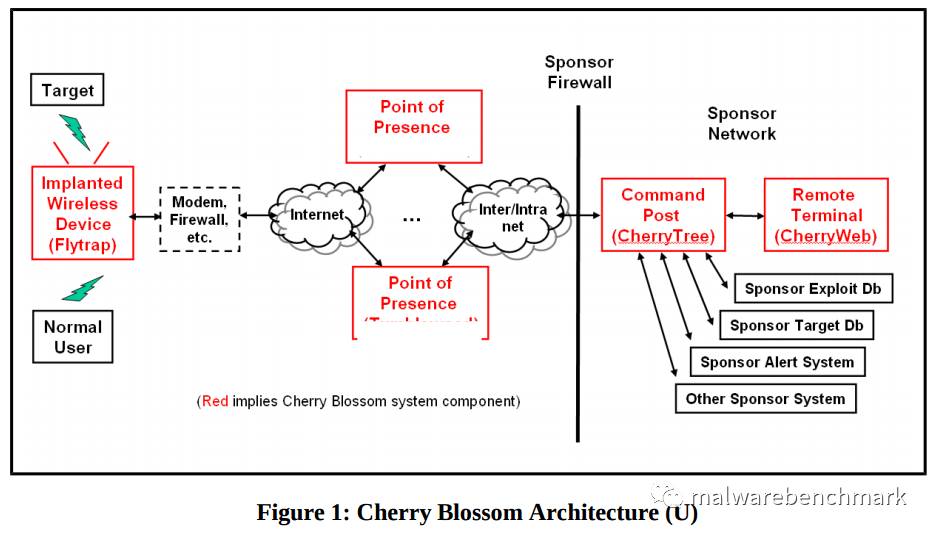

����CIA������Ŀ���Զ��·�������ĺ��·�����̼���FlyTrap������FlyTrap������ɨ�����������еĵ����ʼ���ַ���û�����MAC��ַ��Voip����ȣ���Ȼ����FlyTrap��Ҳ֧�����������ض���

����һ���¹̼����ɹ�д�룬ÿһ�������ݵĽ���㽫���ͱ���Ϊ��CherryTree����������Ϣ������������豸״̬�Ͱ�ȫ��Ϣ��

������й�ܵ��ĵ��У�������D-Link��3Com�����ٸ����ü�����ҵ��������·�����ͺţ����ݡ�ӣ���������������·��������Ԫ���̼����£��ֶ�Ĭ�ϣ�����ô�����ٱ�������Σ�ա���ȫ����ʦRick McElroy�ƣ�����·�����ܵ����ֹ����ĸ��ʽ�����80%��

�������ݴ˴εĽ����ĵ����� FlyTrap���ܹ�Ϊӣ�����Ƶ��豸�ṩVPN��������VPN���������������߿���������·�����Ͻ��н�һ���IJ��������á���Ȼ��Ҫʵ��ӣ���������ص��ǽ� FlyTrap�̼�ֲ�뵽Ŀ������·�����У�Ϊ�ˣ�CIAר�ſ����Ĺ���Surfside����ʵ����һ���ܡ�ijЩ����·�����������������߸��£�CIA��ר�ſ����������������������������CIA�Ĺ��߰��б���ΪClaymore��

������й�ܵ��ĵ��У��������һ�ְ�װFlyTrap�ķ������Ǿ���ͨ���̼���������վ��ʵ�֣�Ҳ���ǹ�����Ӧ���IJ�����enSilo�����ϴ����ˣ���ȫ�����о�ԺYavo��Ϊ��CIA�Ѿ��ػ��˹�Ӧ���е�һЩ·�����豸������֪������ǰ�������ܶ��ӡ�����߰칫�豸�Ϸ��ֵĺ��ţ��൱һ���־����ڹ�Ӧ�����Ѿ��������ֽš�

����MalwareBenchamrk��Ϊ���˴���Ȼ��û�б��������©��������Ϣ����������·�����ֲ��㷺���û������漫�㣬�Դ���Σ�����ɲ����衣

)

)

����˵�������а�