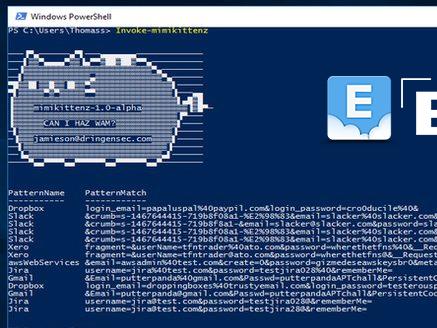

Mimikittenz��һ�������post-exploitation��powershell���ߣ�����Windows����ReadProcessMemory()�Ӷ��Ŀ�������ȡ�������롣

Mimikittenz�ṩ�û������ǹ���ԱȨ�ޣ�����������ȡ������ּ�ڽ����������������ÿ��Ŀ���ռ�����Ϣ��ֵ��

ע�⣺�˹��ߵ�Ŀ�������й��̴洢��ַ�ռ䣬һ���������裬�ڴ�Ӧ�������������ʣ������ڱ�Ե�����

��������

Ŀǰ��mimikittenz����ȡ�ڴ������ƾ֤��

���������������

·Gmail

·Office365

·Outlook Web

��������

·Xero

·MYOB

����Զ�̷���

·Juniper SSL-VPN

·Citrix NetScaler

·Remote Desktop Web Access 2012

��������ƽ̨

·Jira

·Github

·Bugzilla

·Zendesk

·Cpanel

����IHateReverseEngineers

·Malwr

·VirusTotal

·AnubisLabs

��������

·Dropbox

·Microsoft Onedrive

·AWS Web Services

·Slack

���ص�ַ��https://www.easyaq.com/newsdetail/id/1978971446.shtml

�û�������

�Զ�����������ʽ �C ���������Զ�����������ʽ������£�

[mimikittenz.MemProcInspector]::AddRegex("","")

�Զ���Ŀ����� �C ֻ���������Ŀ����̵������У�

[mimikittenz.MemProcInspector]::InspectManyProcs("iexplore","chrome","firefox")

E��ȫע������ϵE��ȫ���ұ��뱨����ת������ϵ��Ȩ�����������������ӣ�����ɾ�����ݡ���ϵ��ʽ���� �ź�zhu-geliang ������eapp@easyaq.com

@E��ȫ����רҵ��ǰ�����簲ȫý��Ͳ�ҵ����ƽ̨��ÿ���ṩ����ȫ�����簲ȫ��Ѷ�����˼������ӭ��ע�Ź��ںš�E��ȫ����EAQapp�������E��ȫ�Ż���վwww.easyaq.com , �鿴���ྫ�����ݡ�

)

)

����˵�������а�